arquer en la red

Antivirus, cortafuegos, actualizaciones, parches, directivas de seguridad local, etc. combinadas de manera eficiente pueden ayudarnos a mantener nuestra maquina en condiciones de uso durante mucho tiempo; no es necesario recurrir cada poco a 'formatear' el disco y reinstalar todos nuestros programas.

Sin embargo un ordenador es tanto más inútil cuanto más protegido está (en el extremo, apagado es casi invulnerable pero ¿para qué lo queremos entonces?). Todos los programas de protección consumen tiempo de CPU, memoria, disco, dinero y paciencia. Afortunadamente podemos hacer una administración inteligente que nos evite muchas de estas molestias.

En esta sección se publican cosas que nos ayudan a mantener un buen nivel de seguridad y de estabilidad. El propósito no es 'petar' el equipo con lo último en filtros, cortafuegos y programas de supervisión sino más bien utilizar métodos que nos protejan sin consumir todos los recursos de la máquina.

Antes de probar nada de lo que se dice en esta página se recomienda hacer una copia de seguridad completa del equipo, leer toda la documentación enlazada y comprender claramente el propósito de cada una de las acciones.

La información que se ofrece no pretende ser completa, exacta ó útil de ninguna manera o para cualquier propósito, ni representa una recomendación comercial ó ningún grado de afiliación o relación con sus propietarios ó autores ni los sitios a los que se enlaza. No se garantiza que los enlaces a sitios externos contengan la información que se anuncia.

Los enlaces externos normalmente son páginas que no están en castellano. Se siente (por no decir sorry...).

Muchas localizaciones de Internet nos envian publicidad indeseada, recopilan información sobre nuestra actividad, ejecutan controles ActiveX o algunos 'sripts' que no deseamos, nos proponen la instalación de complementos ó incluso los instalan sin nuestro permiso, tratan de capturar información privada, etc.

No se puede decir que todo lo que está publicado en internet es sano y que todos los editores sean 'hermanitas de la caridad'.

Es posible evitar la navegación por muchos de estos sitios bloqueando el acceso del equipo de una forma simple gracias a una característica del sistema de direcciones.

La dirección 'real' de cualquier sitio de internet es un número, no un nombre; por ejemplo, cuando pido acceso a www.ibm.com, mi equipo va a una dirección que se 'llama' 129.42.58.212. Así que los enlaces: http://www.ibm.com/ y http://129.42.58.212/ nos deberían llevar al mismo sitio.

Pues bien, en nuestro equipo hay un archivo que se llama así: 'hosts' y que sirve para que la máquina pueda conocer rápidamente y sin conectarse a ningún sitio externo, la dirección numérica de algunos sitios de red.

Por ejemplo, si en nuestra red local hay un equipo que se llama 'servidor_impresora' y que tiene la dirección: 192.168.1.135, podemos agregar una entrada en el archivo hosts que diga algo así

192.168.1.135 servidor_impresora

y la conexión a este equipo se puede hacer muy rápidamente y sin 'pensar' en direcciones raras (numéricas).

El archivo 'hosts' se guarda en sitios distintos según el sistema operativo, en el equipo que estoy utilizando para escribir esto lo he encontrado en la ruta 'c:\WINNT\system32\drivers\etc\hosts' (sí es un vetusto Windows 2000).

Nuestro ordenador, cuando está conectado a una red, tiene una dirección local (que no va a ningún sitio) que se llama 'localhost' y que tiene el número 127.0.0.1; es un bucle local que aparentemente no sirve para gran cosa, ¿para qué quiero utilizar una red que me lleve a mí mismo?.

Pues bien, supongamos que no quiero que mi equipo se conecte jamás de los jamases con un sitio llamado 'www.nomegusta.com'. Puedo bloquearlo añadiendo en el archivo 'hosts' una línea como esta:

127.0.0.1 www.nomegusta.com

Pero si existiese la dirección 'malicioso.nomegusta.com' esto no serviría; para bloquear todo lo que venga del dominio 'nomegusta.com' tendré que poner:

127.0.0.1 nomegusta.com

De esta forma, cuando alguna página me envía al dominio nomegusta.com, el equipo mira en el archivo 'hosts' y me manda a la dirección '127.0.0.1', es decir, a ningún sitio. Bloqueo conseguido.

Sin embargo tenemos que tener un poco de cuidado ya que algunos dominios secundarios podrian resolverse con direcciones distintas de la del dominio principal y necesitaremos especificarlos todos si queremos bloquearlos (por ejemplo www.tuenti.com se resuelve desde 195.81.193.2 como wwwb2.tuenti.com [195.81.193.2] y tuenti.com se resuelve desde 62.151.163.190 como www.tuenti.com [62.151.163.190]), si queremos un bloqueo de este tipo de sitios necesitamos incluir cada una de las direcciones con IP propia en el archivo HOSTS.

El archivo 'hosts' del equipo que estoy utilizando tiene más de 17.000 líneas, la mayoría (en realidad todas menos cuatro) son sitios bloqueados. ¿Los puso alguien uno a uno? NO.

Esta gran cantidad de direcciones indeseadas las puedes descargar ya preparadas en un archivo 'hosts'de la página Bloqueando parásitos indeseables con un archivo hosts escrita en inglés, que se viene actualizando cada mes.

Aunque tal vez encuentre tiempo para explicarlo en castellano con más detalle, el procedimiento básico es simple, basta con copiar el contenido del archivo que descargamos de Internet y pegarlo en nuestro archivo hosts respetando únicamente las líneas que necesitamos para nuestra red local.

Para que esta modificación no limite el rendimiento del equipo en Windows 2000 y XP, se puede desactivar el servicio 'Cliente DNS' (¿Como?, así: Inicio, Ejecutar, escribe: 'services.msc', se abre una consola de administración de servicios y en el servicio 'Cliente DNS' con el botón derecho selecciona 'propiedades', pulsa Detener y cambia el tipo inicio a 'Manual'; por supuesto es mejor que lo hagas como administrador).

Si despues de hacer este pequeño cambio todo funciona correctamente es que realmente el sercivio de 'Cliente DNS' no nos hacia tanta falta ;-).

Cuando descargues archivos de Internet, verifica siempre las firmas de lo que has bajado si están disponibles, no vaya a ser que tu equipo tenga 'vida propia', baje cosas que no desees y te metas en un lío mayor.

Bloquear algunos, o muchos sitios, no es una protección absoluta ni infalible, hay que utilizar también otras, en especial hay que prestar atención a las actualizaciones de programas, instalar cortafuegos, comprobar la presencia de virus, etc. Pero dejar unos cuantos miles de sitios indeseables fuera de juego lejos de ser una pérdida es un gran beneficio para nuestro ancho de banda y para la longevidad de nuestros pequeños ordenadores.

Si además queremos que el aspecto de las páginas con componentes bloquedos tengan una cierta apariencia estética podemos poner en 127.0.0.1 un pequeño servidor web que nos 'rellene' estos espacios.

Bloqueando parásitos indeseables con un archivo hosts

Última versión del archivo 'hosts.zip'

Instrucciones para Windows Vista

Guia para resolución de problemas en Windows XP

Por defecto muchos sistemas operativos (sobre todo hablo de los de Microsoft) mantienen ocultos diversos tipos de archivos. Esto sirve para no confundir a los usuarios más 'nuevos' y tratan de simplificarnos la vida.

En el lado negativo, ocultar archivos sirve para que se nos puedan 'colar' en el sistema programas indeseados, programas espía, gusanos ó parásitos de diversa naturaleza. En general puede resultar más peligroso un usuario manipulando archivos del sistema que una orda de programas indeseados, pero a la larga creo que resulta más eficaz ver todo lo que pasa en el equipo.

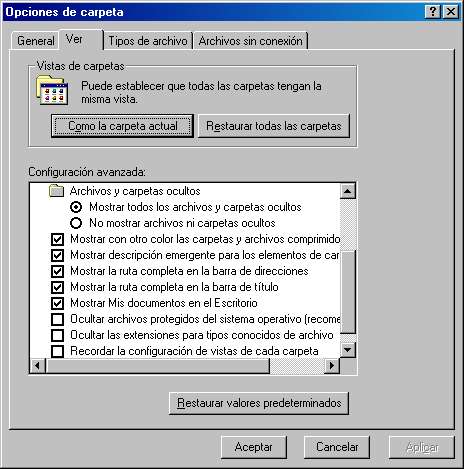

Dejando al margen de momento el asunto de la 'experiencia del usuario', la forma de ver todos los archivos y carpetas del sistema consiste en abrir el menú Herramientas del Explorer, elegir la opción 'Opciones de carpeta', ir a la pestaña 'Ver' y activar 'Mostrar todos los archivos y carpetas ocultos', y desactivar las opciones 'Ocultar archivos protegidos del sistema' y 'Ocultar las extensiones para los tipos conocidos de archivo'.

A pesar de esto seguirán ocultas a nuestros ojos muchas cosas, entre otras las extensiones de archivos que están marcadas en el registro del sistema como "NeverShowExt", gracias a lo cual no veremos el molesto '.lnk' al final de las opciones del menú de inicio y otras 'cosillas'. Algunas de estas 'cosillas' podrían ser archivos ejecutables (programas) así que sólo habremos añadido una capa más de información, no toda.

Estas son algunas de las extensiones marcadas con la clave 'NeverShowExt' (tomado de Hacker's Digest:)

.cnf SpeedDial (Extension no visible)

.lnk Shortcut (Extension no visible)

.mad Microsoft Access Module Shortcut (Extension no visible)

.maf Microsoft Access Form Shortcut (Extension no visible)

.mag Microsoft Access Diagram Shortcut (Extension no visible)

.mam Microsoft Access Macro Shortcut (Extension no visible)

.maq Microsoft Access Query Shortcut (Extension no visible)

.mar Microsoft Access Report Shortcut (Extension no visible)

.mas Microsoft Access StoredProcedure shortcut (Extension no visible)

.mat Microsoft Access Table Shortcut (Extension no visible)

.mav Microsoft Access View Shortcut (Extension no visible)

.maw Microsoft Access Data Access Page Shortcut (Extension no visible)

.pif Shortcut to MS-DOS Program (Extension no visible)

.scf Windows Explorer Command (Extension no visible, icono generico)

.shb Shortcut into a document (Extension no visible)

.shs Scrap object (Extension no visible)

.uls Internet Location Service (icono generico)

.url Internet Shortcut (Extension no visible)

.xnk Exchange Shortcut (Extension no visible)

Para que el sistema nos deje ver alguna en particular (o todas) basta con editar el registro y cambiar el valor de la clave o reemplazar su nombre por 'AlwaysShowExt'. (Vease el artículo 'Stopping Malicious Files' en WindowsITPro).

Los comandos que ejecuta el equipo tienen los mismos permisos (poco más o menos) que el usuario que los lanza (ejecuta).

Por esta razón se suele recomendar que el usuario normal tenga pocos permisos y que se disponga de otro con mayores permisos para realizar tareas de manenmiento y de administración.

En los sistemas operativos más avanzados (como los *nix) el cambio de un tipo a otro de usuario se realiza con mucha facilidad utilizando comandos 'sudo', en otros más toscos la cosa puede 'tener guasa' (como se dice por Andalucía) y hay que utilizar combinaciones de teclas (mayusculas+boton derecho del ratón) para usar el comando 'Ejecutar como...". Pero casi siempre es posible sin necesidad de reiniciar el equipo.

En el extremo de la sencillez tengo que mencionar a 'Windows Vista' en versión doméstica, cuando tratamos de hacer algo para lo que se necesitan permisos altos simplemente se abre un diálogo que avisa, pulsamos 'Aceptar' y ya tenemos los permisos necesarios.

Los problemas aparecen cuando algún programa pide ejecutarse en el usuario 'Administrador' y el usuario desesperado termina iniciando sus sesiones como Administrdor por pura comodidad. En estos casos (solo para Windows XP) una utilidad llamada Drop my Rights puede resultar útil para limitar los daños al equipo.

Referencias

Navegar por internet y descargar correo con seguridad como Administrador

Instalar y configurar 'Drop my Rights'

Blog de Michael Howard

Busca en Google evitando contenidos inadecuados desde esta página

La búsqueda segura en Google te ayuda a encontrar paginas con contenidos adecuados para toda la familia